/ クラウド アクセス セキュリティ ブローカー(CASB)とは

クラウド アクセス セキュリティ ブローカー(CASB)とは

クラウド アクセス セキュリティ ブローカー(CASB)は、クラウド アプリケーションの利用者とクラウド サービスの間に配置され、データ保護および脅威対策サービスの施行ポイントとして機能します。CASBは、機密データの漏洩を自動的に防止すると同時にマルウェアなどの脅威を阻止します。また、シャドーITの検出と制御、危険な共有のブロック、認証やアラートなどのセキュリティ ポリシーの施行、コンプライアンスの確保などを効果的に行えるよう組織をサポートします。

今の時代にCASBが求められる理由

クラウド化が加速するにつれ、さまざまなサイバーセキュリティ機能、アクセス制御、データ保護を備えるCASBがエンタープライズ セキュリティに不可欠な存在になりつつあります。CASBを利用することで、クラウド プラットフォームやアプリ内の転送中データまたは保存データを再び制御できるようになります。CASBが必要な理由として、次の3つが挙げられます。

- クラウド プラットフォームやクラウド アプリ(Microsoft 365、Salesforceなど)が普及したことで、データ センターのファイアウォールのような旧式のネットワーク セキュリティ ツールが十分な効果を発揮できなくなっている。

- ほとんどのユーザーが新しいクラウド アプリを自分で入手して使用できるようになったため、IT部門はかつてのようにきめ細かなユーザー アクセス制御を手動で大規模に行えなくなっている。

- CASBはポリシーを適用して、シャドーITの制御、クラウド情報漏洩防止(DLP)、SaaSセキュリティ ポスチャー管理(SSPM)、高度な脅威対策を提供できる。

ビジネスにおけるCASBの役割

CASBはクラウド環境とその周辺において、アクティビティーの番人のような役割を果たし、アクティビティーの可視化、セキュリティ ポリシーの施行、脅威の検知、データ保護などの機能を提供します。こうした機能によって、制御の維持とコンプライアンスの確保が可能になるため、クラウド化を安全に進めることができます。以下のセクションでは、CASBの具体的なメリットを紹介します。

CASBのメリット

効果的なCASBソリューションは、包括的なクラウド セキュリティ戦略の一環として、次のようなメリットをもたらします。

シャドーITとリスクの可視化

リモート ワークやBYODの普及に伴い、組織のクラウド環境にアクセスするユーザー、デバイス、SaaSアプリケーションの明確な可視化が急務となっています。これは、不正アクセスのリスクが急速に高まっているためです。CASBにより、クラウド アプリの使用状況の把握、クラウドに関連する費用のレポートの作成、リスク評価を通じた適切なアクセス ポリシーの作成と維持が可能になります。

クラウドの使用状況の管理

金融サービス、医療、公共部門など、規制の厳しい業界では特に、クラウドを使用するにあたってさまざまなコンプライアンス要件への準拠が必要となる場合があります。CASBを利用することで、組織が属する業界で特に重要なリスク要因を特定して厳格なデータ保護ポリシーを設定できるため、組織全体でコンプライアンスを達成、維持できます。

データ セキュリティとDLP

世界中のデータ量は2年ごとに倍増していますが、これに比例してデータにまつわるリスクも増大しています。CASBとクラウドDLPを組み合わせることで、潜在的なリスクを把握して修復できるようになります。また、クラウド環境で送受信される機密性の高いコンテンツを可視化することで、インシデントの特定、ポリシーの施行、データの保護が可能になります。

脅威対策

現在のITエコシステムで最も脆弱とされているのは、クラウド リソースです。効果的なCASBが提供する振る舞い分析と脅威インテリジェンスにより、不審なアクティビティーを素早く特定して対処できるため、クラウド アプリケーションとデータを安全に保ちながら、組織の全体的なクラウド セキュリティ態勢を強化することができます。

CASBの導入方法

CASBを導入する際の手順を端的にまとめると、ニーズを評価し、それらを適切な製品に適合させ、組織のシステムに最適な方法で設定し、継続的に監視と監査を行うことになります。これを次の5つに分けて、見てみましょう。

-

自社環境の評価と計画の策定。使用中のクラウド サービスとアプリ、付随するリスク、セキュリティ ポリシーとコンプライアンスのニーズを把握します。

-

ニーズに即した適切なCASBソリューションの選定。適切な製品を見つけることは、適切なベンダーを見つけるのと同じくらい重要です。信頼できるパートナーを選択してください。

-

CASBとクラウド サービスおよびユーザー ディレクトリーとの統合。SSOを使用して、安全なユーザー アクセスとシームレスな認証を有効にします。

-

アクセス、データ共有、DLP、セキュリティ ポリシーの構成。業界によっては、暗号化に関するポリシーに特別な注意を払う必要がある場合があります。

-

リアルタイムの監視と脅威検知の有効化。組織のニーズの変化に応じてポリシーを定期的に確認および更新することも必要です。

CASBの仕組み

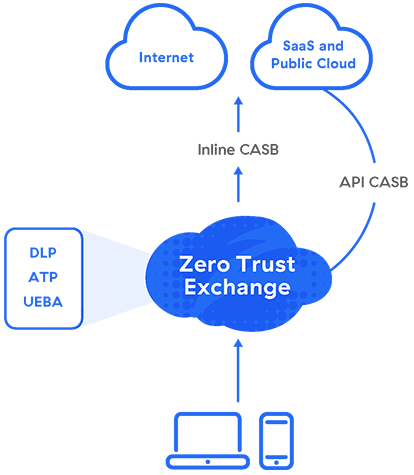

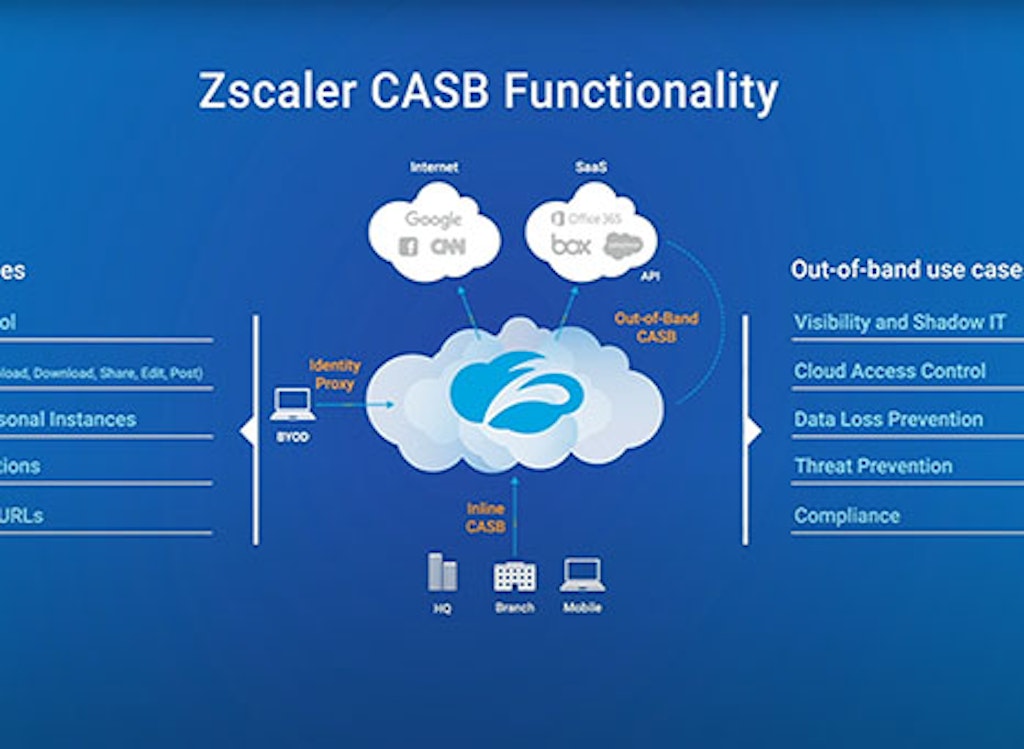

CASBの中にはオンプレミスのハードウェアやソフトウェアの形態をとるものもありますが、拡張性、コスト、管理のしやすさを考慮した場合、クラウド サービスとして提供されるソリューションが最も適しています。形態に関係なく、CASBはプロキシ(フォワード プロキシまたはリバース プロキシ)、API、または両方(マルチモードCASB)を使用するように設定できます。

プロキシ

CASBはデータの経路で動作する必要があるため、クラウド プロキシ アーキテクチャーを基盤としたものが理想的です。CASBで一般的に使用されるフォワード プロキシは、クライアント側からユーザーのプライバシーやセキュリティを保護します。

フォワード プロキシは、宛先に向かう途中でクラウド サービスに対するリクエストを遮断します。その後、CASBはポリシーに基づいて、資格情報のマッピングとシングル サインオン(SSO)、デバイス態勢の検証、ログの記録、アラートの生成、マルウェアの検出、暗号化、トークン化を実行します。

API

インライン プロキシは転送中データを遮断しますが、クラウド上の保存データに対しては、アウトオブバンド型セキュリティが必要です。CASBベンダーは、クラウド サービス プロバイダーのAPIとの統合を通じてこれを提供します。

マルチモードCASBとは

プロキシ モードでは、CASBは情報漏洩やマルウェアをリアルタイムで阻止するインライン ポリシーを施行します。また、APIと統合してSaaSアプリのコンテンツをスキャンするため、機密データのパターンやランサムウェアなどの脅威を検知して対処することができます。最近では、API統合がSaaSセキュリティ ポスチャー管理(SSPM)に使用されるようになったため、CASBでアプリケーションの設定ミスを修復することも可能です。

プロキシベースとAPIベースの両モードを提供するCASBは「マルチモードCASB」と呼ばれ、SaaSだけでなく、Microsoft AzureやAWS S3などのIaaSも保護します。また、CASBを別の単一機能の製品としてではなく、SSEプラットフォームの一部として導入することで、セキュリティの統一化やパフォーマンスの向上、管理の一元化が可能になります。

Gartnerが考えるCASB

Gartnerが初めて「CASB」を定義した2012年当時、CASB技術は主にシャドーITの制御に使用されていました。

CASBのメリットや機能がセキュアWebゲートウェイ(SWG)と重なる点が増え始めたことで、Gartnerは2019年、セキュア アクセス サービス エッジ(SASE)という新たなフレームワークを定義しました。SASEは、「デジタル企業の動的でセキュアなアクセス ニーズをサポートするために、包括的なネットワーク セキュリティ機能(SWG、CASB、FWaaS、ZTNA)を備えた総合的なWAN機能」を提供するクラウド型サービスのフレームワークとされています。

2021年、Gartnerはさらに掘り下げ、SASEのセキュリティ機能のみを指すセキュリティ サービス エッジ(SSE)を打ち出しました。これは、複雑で統一されていないセキュリティ スタックを合理化するための取り組みが世界規模で進んでいる実態を反映するものであり、Gartnerは、企業の30%が2024年までにSWG、CASB、ZTNA、Firewall as a Service (FWaaS)機能を同一のベンダーで採用すると予測しています。

CASBとSASE

CASBとSASEは互いに補完し合う存在です。CASBはクラウドを通じたデータのやり取りやデータの流れを保護するのに対し、SASEはクラウド セキュリティ、ネットワーク、アクセス制御をより広範に統合します。定義上、SASEにはCASBが含まれ、ポリシーの施行とデータの保護は、組織のネットワーク アーキテクチャーの一部に組み込まれます。

Zscalerは、2023年Gartner® セキュリティ・サービス・エッジ(SSE)のMagic Quadrant™でリーダーの1社と評価されました。

CASBの主なユース ケース

1. シャドーITの検出と制御

ユーザーが会社のファイルやデータを未承認のクラウド アプリに保存したり、共有したりすると、データのセキュリティが脅かされます。このような問題に対処するには、組織内におけるクラウドの使用状況を理解したうえで保護する必要があります。

Zscaler CASBはシャドーITを自動的に検出し、ユーザーが訪問したリスクの高いアプリを可視化します。そして、簡単に構成できる自動化されたポリシーが個々のアプリやアプリのカテゴリーに対してさまざまなアクション(許可、ブロック、アップロードの防止、使用の制限など)を実行します。

2. 社外SaaSテナントの保護

ユーザーは、Google Driveなどのアプリの承認済みインスタンスと未承認インスタンスのいずれも使用する可能性があります。承認済みのインスタンスへの接続を完全に許可すれば不適切な共有の促進に、未承認のインスタンスへの接続を完全にブロックすれば生産性の低下につながりかねません。

Zscaler CASBは承認されたSaaSテナントと承認されていないインスタンスを区別し、それぞれに適切なポリシーを適用します。事前にSaaSテナントの制御を構成することで、自動化されたリアルタイムの修復が可能になります。

3. 危険なファイル共有の制御

クラウド アプリを利用することで、部門や会社を超えた共有とコラボレーションが可能になりますが、セキュリティ部門は許可されたアプリで誰が何を共有しているかを把握し、危険な人物にデータが渡るリスクを回避する必要があります。

効果的なCASBにコラボレーション管理機能は不可欠です。Zscaler CASBは、SaaSテナント内のファイルを迅速かつ繰り返しクロールして機密データを識別します。ファイルを共有しているユーザーを確認し、リスクの高い共有が行われている場合は必要に応じて自動的に対応します。

4. SaaSの設定ミスの修復

クラウド アプリケーションを導入して管理する際は、アプリが適切かつ安全に機能するように正確に構成する必要があります。構成を誤ると、セキュリティ衛生が損なわれ、機密データが容易に漏洩する可能性があります。

Zscaler SSPMはAPIを介してSaaSテナントと統合され、コンプライアンス上のリスクにつながる設定ミスを検出します。これは、CSPMおよびCIEMと並ぶ、Zscaler Workload Postureのコンポーネントの1つです。

5. データ漏洩の防止

データの侵害や漏洩につながる可能性のあるクラウド リソースの設定ミスに加えて、クラウド内の機密データ パターンも識別して制御する必要があります。このような膨大なデータは、HIPAA、PCI DSS、GDPRなどのフレームワークの下で規制されています。

Zscalerのクラウド ネイティブ セキュリティ プラットフォームであるZero Trust Exchangeは、クラウドDLPおよびCASB機能を備えた統合データ保護ソリューションを提供します。あらゆる場所の機密データを特定して保護するために、高度なデータ分類技術を活用しながら、クラウド アプリの適切な構成を確保し、情報漏洩やコンプライアンス違反を防止します。

6. 攻撃の阻止

感染したファイルが組織のセキュリティを通過して承認済みのクラウド アプリに侵入すると、接続しているアプリケーションやユーザーのデバイスに即座に拡散してしまう恐れがあります。そのため、アップロード時と保存時の両方において、リアルタイムで脅威から防御する手段が必要です。

Zscaler CASBは、次のような高度な脅威対策(ATP)機能でマルウェアの進行を阻止します。

- 悪意のあるファイルがクラウドにアップロードされるのを防ぐリアルタイム プロキシ

- 保存ファイルを特定し、脅威を修復するアウトオブバンド スキャン

- ゼロデイ マルウェアも特定するクラウド サンドボックス機能

- 管理対象外のエンドポイントからのアクセスを保護するエージェント不要のクラウド ブラウザー分離

Zscaler CASB

Zscalerは、包括的なZscaler Zero Trust Exchange™プラットフォームの一部として、SWG、ZTNA、そしてサービスとしてのマルチモードCASBを提供すると同時に、ポイント製品の排除、ITの複雑さの軽減、シングルパスでのトラフィックの検査を実現します。管理者は自動化されたポリシーを1つ構成するだけで、すべてのクラウド データ チャネルに一貫したセキュリティを適用できます。

クラウドの転送中データのインライン セキュリティ

高性能のフォワード プロキシとSSLインスペクションにより、効果的なリアルタイム保護が実現します。

- ネットワーク デバイスのログを必要とすることなく、シャドーIT検出とクラウド アプリ制御が未承認アプリを特定して保護

- DLPが承認済みおよび未承認のアプリへの機密データのアップロードを防止

- 高度な脅威対策が機械学習を活用するクラウド サンドボックス機能を使用して、既知および未知のマルウェアをリアルタイムで阻止

- クラウド ブラウザー分離がピクセル データをBYODにストリーミングし、リバース プロキシなしでデータ漏洩を防止

保存データのアウトオブバンド セキュリティ

APIベースのスキャンをSaaSアプリ、クラウド プラットフォーム、およびそのコンテンツに実行することで、セキュリティを自動的に強化します。

- 定義済みおよびカスタマイズ可能なDLP辞書がSaaSやパブリック クラウド内の機密データを特定

- コラボレーション管理機能がアプリをクロールしてリスクの高いファイル共有を特定し、ポリシーに基づいて無効化

- クラウド サンドボックス機能が保存データをスキャンしてゼロデイ マルウェアとランサムウェアを特定

- SSPM、CSPM、CIEMがSaaSとIaaSの構成と権限を評価し、問題を自動的に修復